Así se llama un estudio del que se hacen eco nuestros compañeros de MuySeguridad, cuya sentencia no es otra que la seguridad del escritorio Linux podría ser mucho mejor. No vamos a repetir aquí lo que podéis leer en el anterior enlace, pero sí vamos a dar algún detalle específico.

Resumiendo, todo esto comienza con un reconocido experto en seguridad de IOActive pasando una semana con Linux, tras muchos años alejado del sistema, más en concreto del escritorio Linux. Se instala Ubuntu y comienza a cacharrear, y una semana más tarde ha descubierto más de 60 agujeros de seguridad potenciales., todos relacionados con el escritorio.

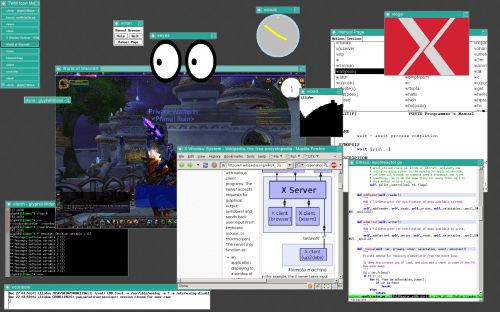

Son muchas veces que vais a leer la palabra escritorio en estada entrada, pues los problemas van desde X.Org a Gclib, o GNOME y KDE. Y no ha publicado todo lo que ha encontrado por precaución. Es por eso que echarle un vistazo a Assessing the Linux Desktop′s Security (PPT, 74 páginas) es bastante interesante, aunque no se entienda demasiado lo que ahí se trata si uno no está versado en códigos informáticos.

Por ejemplo, se destaca un problema con Qt con el que sus desarrolladores no están de acuerdo, por lo que no tienen problema en que sea publicado. ¿Quién tiene razón aquí? ¿El experto en seguridad o los desarrolladores de Qt? Como digo, es solo un ejemplo, pero hay muchos más, y que nadie se piense que esto es algo que afecta a una única distribución, entorno de escritorio o aplicación, porque es generalizado.

Por el contrario, otros problemas han sido reportado y están solucionados o camino de serlo, y otros tantos permanecen ignorados. Hay un poco de todo aquí. Pero que nadie se alarme o se escandalice, aunque el autor del estudio llega a recomendar el uso de dietlibc o uClibc en detrimento de glibc, al que considera (traducción libre) «un monstruo superhinchado de código rancio».

En fin, que lo de mirarse el ombligo no vale para el software, sea libre o privativo. Hay errores en toda creación y se debería poner una mayor atención en ello, siempre tomando el trabajo enlazado como referencia. Así que nos quedamos con la nota final que dejan en MuySeguridad: falta comprobar si el modelo de desarrollo sí marca una diferencia en la resolución de esos problemas, o no. Hoy toca un poco de autocrítica.